本篇目录:

Android资源混淆

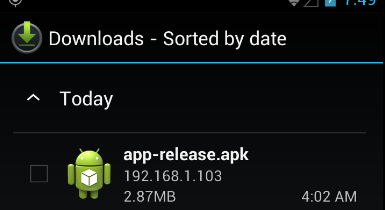

android源码被混淆了还原方法为:得到 classes.dex文件;直接用机器上的解压软件 打开 .apk 文件,解压出 classes.dex 文件。

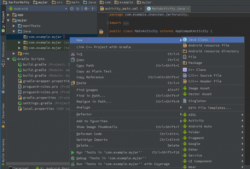

代码编译成class文件代码打成jar包混淆jar包用jar包生成classes.dexresources.ap_生成apk以及签名只不过工具帮我们一次性全做了,如果你要写批处理来做,就要按上面的步骤来做了。

运行apktool.bat d xxx.apk,把apk反编译成smali 如果想要进一步查看源码,可下载smali2java 使用smali文件的文件名进行分析,如果存在1个或1个以上的资源类的smali文件,就可以证明该apk没有被混淆过。

缺省情况下,proguard会混淆所有代码,但是下面几种情况是不能改变java元素的名称,否则就会导致程序出错。

混淆是针对代码而言的,让别人不容易读懂而已,你这不是混淆了,应该是加密 其实如果你有重要信息,完全没必要放到AndroidManifest.xml中,放到其他地方啊。

代码混淆(code obfuscation)是指将计算机程序的代码,转换成一种功能上等价,所谓功能上的等价是指其在变换前后功能相同或相近。

Android之如何混淆代码和相关配置

1、代码混淆有两种重要功能。其一,混淆代码。其二,优化代码。进行代码混淆的程序被称为代码混淆器(混淆工具)。进行代码混淆的意义主要在于对代码进行一定程度的加密。

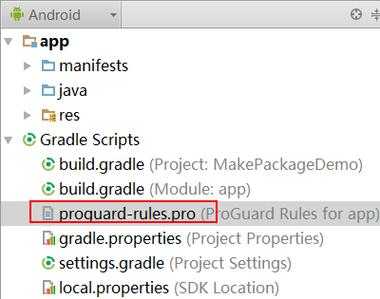

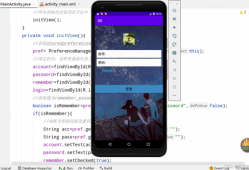

2、首先在build.gradle 中将混淆的开关打开,即 minifyEnabled 置为 true 然后就要去proguard-rules.pro写入我们的混淆的规则(如文件其名),防止重要的类被混淆移除了。

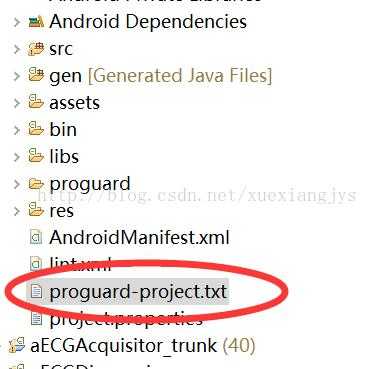

3、第一个文件是描述文件,第二个文件是配置文件。如果要实现代码混淆,需要修改第二个文件。打开第二个文件,如下:其中红线部分说,如果你要实现代码混淆,你需要把下面一行给反注释掉。

4、android代码的混淆和加密:通常来说Proguard对一般用途来说足够了,但是也需要注意一些程序风格,增强proguard的效果。 特定类的public函数不做实际的事情,只做简单处理后调用private函数。

android开发代码混淆都混淆哪些

1、布局混淆是最简单的混淆方法,它不改变软件的代码和执行过程。 数据混淆 数据混淆是修改程序中的数据域,而对代码段不作处理。常用的数据混淆方式有合并变量、分割变量、数组重组、字符串加密等。

2、proguard原理 java代码编译成二进制class文件,这个class文件也可以反编译成源代码,除了注释外,其他的code基本都可以看到。

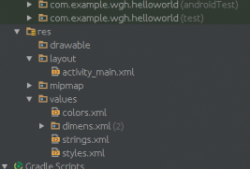

3、Project target.target=android-16 复制代码 以上的配置信息即是 project.properties 文件中内容,蓝色文字为我们在代码混淆过程中需要添加的配置信息,其中:sdk.dir 为你在当前机器上 SDK 的安装路径。

4、代码混淆有两种重要功能。其一,混淆代码。其二,优化代码。进行代码混淆的程序被称为代码混淆器(混淆工具)。进行代码混淆的意义主要在于对代码进行一定程度的加密。

到此,以上就是小编对于android混淆后怎么反编译的问题就介绍到这了,希望介绍的几点解答对大家有用,有任何问题和不懂的,欢迎各位老师在评论区讨论,给我留言。

发表评论